←

العودة إلى المدونة

Cybersecurity

•

•

Team PixelPilot

•

1 min read

أمن سلسلة التوريد للواجهة الأمامية

افحص سلسلة توريد حزم الواجهة الأمامية — اكتشف التبعيات المعرضة للثغرات، وثبّت أو قفل الإصدارات الخطرة، وامنع الحزم غير الآمنة من الوصول إلى عمليات البناء.

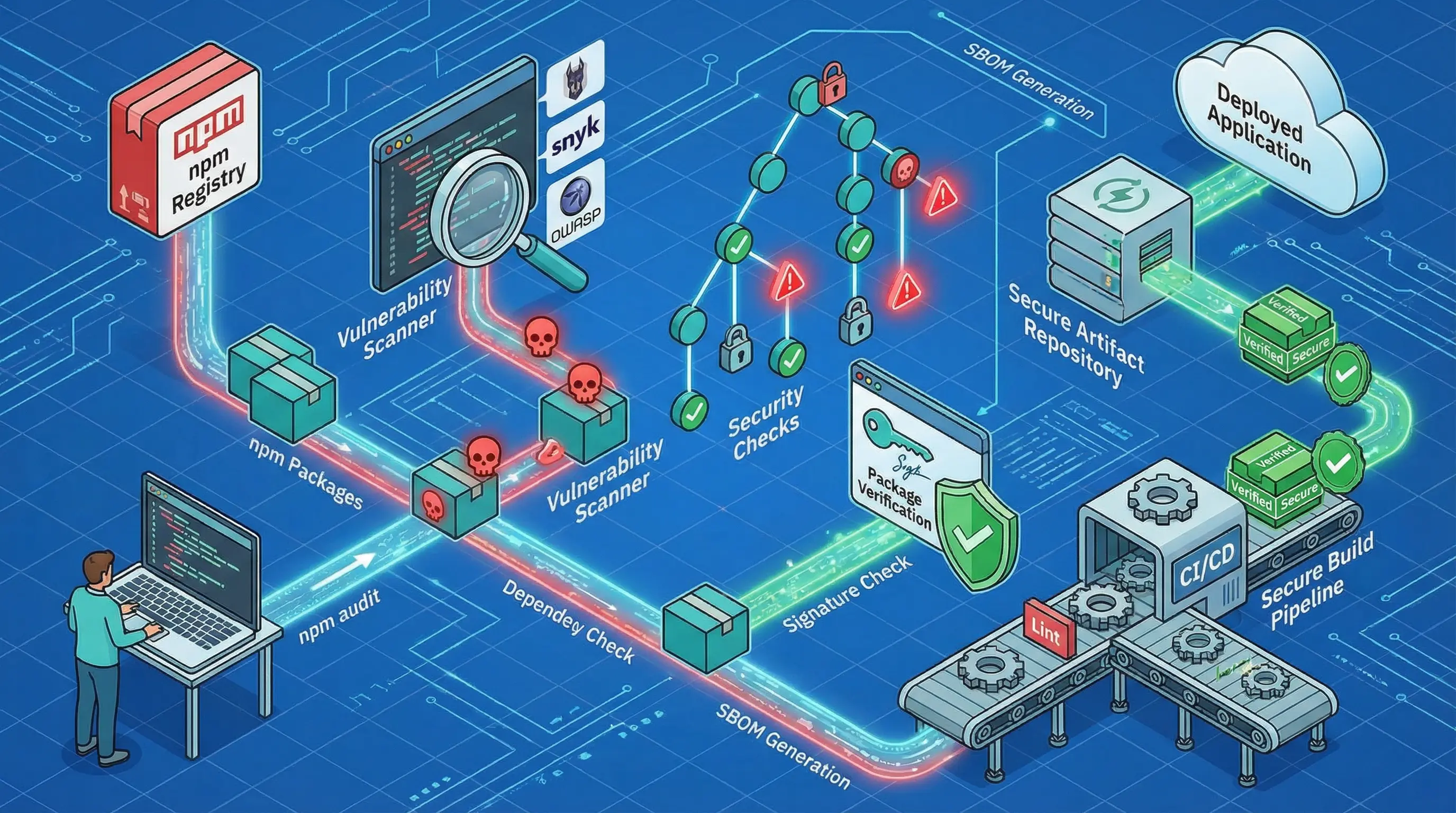

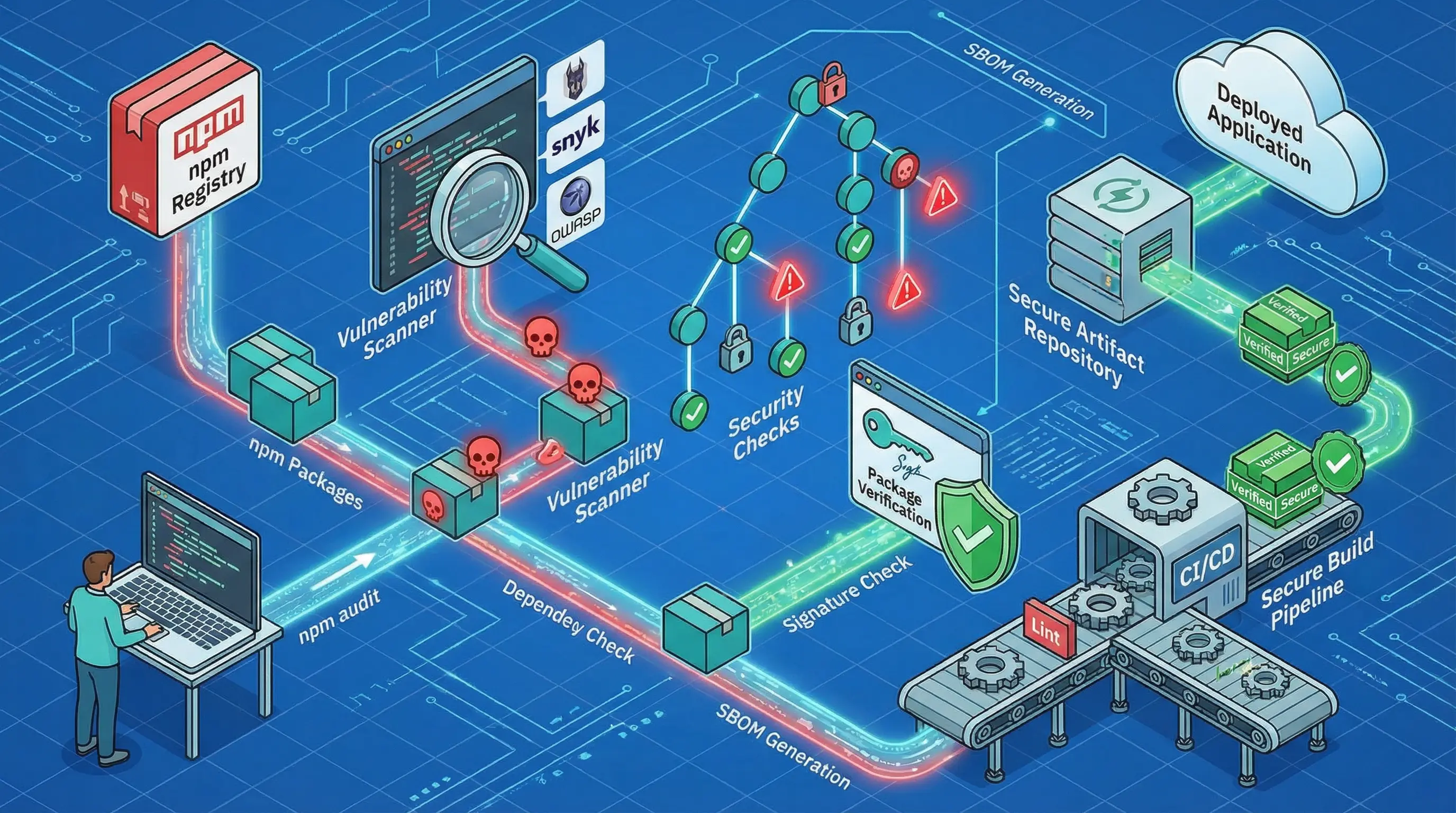

<h2>المقدمة</h2> <p>تعتمد تطبيقات الواجهة الأمامية الحديثة مثل المواقع الإلكترونية وتطبيقات الويب وواجهات الهواتف المحمولة بشكل كبير على البرمجيات التابعة لجهات خارجية. تساعد المكتبات والأطر والحزم على تسريع التطوير وإضافة ميزات متقدمة. ومع ذلك، فإن هذا الاعتماد يُدخل مخاطر جديدة. فقد تؤدي ثغرة في أي مكوّن تابع لجهة خارجية إلى اختراق التطبيق بأكمله. يركّز أمن سلسلة التوريد على حماية التطبيقات من هذه المخاطر وضمان أن تكون البرمجيات آمنة وموثوقة وجديرة بالثقة.</p> <h2>ما هو أمن سلسلة توريد الواجهة الأمامية</h2> <p>يعني أمن سلسلة توريد الواجهة الأمامية حماية جميع المكوّنات والتبعيات التابعة لجهات خارجية المستخدمة في تطوير تطبيقات الواجهة الأمامية. ويشمل ذلك مكتبات JavaScript وأطر CSS وأدوات البناء والإضافات وأدوات المطورين.</p> <p>يتمثل الهدف الرئيسي في منع الشيفرات الخبيثة أو الثغرات أو التغييرات غير المصرح بها من الدخول إلى التطبيق عبر هذه المكوّنات. إذ يمكن لحزمة واحدة مخترقة أن تكشف بيانات حساسة أو تعطل تجربة المستخدم بالكامل.</p> <h2>أهمية أمن سلسلة التوريد</h2> <p>أصبحت هجمات سلسلة التوريد أكثر شيوعًا وتأثيرًا. وغالبًا ما يستهدف المخترقون الحزم واسعة الاستخدام للوصول إلى عدة تطبيقات في الوقت نفسه. وفي تطوير الواجهة الأمامية، يمكن حتى لمكتبة صغيرة تحتوي على شيفرة ضارة أن تسرق بيانات المستخدمين أو تُدخل محتوى غير مرغوب فيه أو تتلاعب بالوظائف.</p> <p>يساعد التركيز على أمن سلسلة التوريد المؤسسات على حماية المستخدمين والحفاظ على الثقة وتجنب الاختراقات المكلفة أو المشكلات التنظيمية.</p> <h2>المخاطر الرئيسية في سلاسل توريد الواجهة الأمامية</h2> <p>تحدث الحزم الخبيثة عندما ينشر المهاجمون مكتبة تحتوي على شيفرة ضارة يتم تنفيذها عند تضمينها في التطبيق. وتحدث التبعيات المخترقة عندما يتم اختراق مكتبة شرعية بعد إصدارها. وتزيد المصادر غير الموثوقة من المخاطر عندما يستخدم المطورون حزمًا من جهات غير معروفة أو غير موثوقة. وتوجد ثغرات الإصدارات في الإصدارات القديمة أو غير المحدثة من المكتبات التي تحتوي على عيوب أمنية.</p> <p>يسمح فهم هذه المخاطر للفرق بتحديد أولويات التدابير الأمنية واتخاذ قرارات أكثر أمانًا.</p> <h2>أفضل الممارسات لأمن سلسلة توريد الواجهة الأمامية</h2> <h3>مراجعة التبعيات بانتظام</h3> <p>يجب على الفرق فحص جميع المكتبات والأطر بحثًا عن الثغرات المعروفة. ويمكن لأدوات مثل npm audit وSnyk وDependabot أتمتة هذه العملية وتنبيه المطورين عند الحاجة إلى تحديثات.</p> <h3>استخدام مصادر موثوقة فقط</h3> <p>يجب تثبيت الحزم فقط من المستودعات الرسمية والمصادر الموثوقة. وينبغي على المطورين تجنب نسخ الشيفرات من مواقع غير معروفة أو منتديات عامة.</p> <h3>تثبيت الإصدارات ومراقبتها</h3> <p>تضمن ملفات قفل التبعيات استخدام جميع أعضاء الفريق والبيئات للإصدار نفسه من الحزمة. ويجب على الفرق مراقبة التحديثات لسد الثغرات الأمنية بسرعة.</p> <h3>تنفيذ مراجعات الشيفرة</h3> <p>حتى عند استخدام مكتبات تابعة لجهات خارجية، يجب على الفرق مراجعة التغييرات البرمجية الحرجة قبل دمجها في التطبيق. وتساعد هذه المراجعة على اكتشاف السلوك غير المعتاد أو غير المتوقع.</p> <h3>النظر في التجزئة أو الاستضافة الذاتية</h3> <p>بالنسبة للمكتبات الحساسة، قد تستخدم الفرق المكوّنات الضرورية فقط أو تستضيفها داخليًا. ويقلل هذا النهج من التعرض للمخاطر الخارجية.</p> <h3>مراقبة سلسلة التوريد بشكل مستمر</h3> <p>يُعد أمن سلسلة التوريد جهدًا مستمرًا. ويجب على الفرق مراقبة الثغرات الجديدة والحزم المخترقة أو السلوك غير المتوقع بشكل دائم.</p> <h2>التعاون بين الفرق</h2> <p>يتطلب أمن سلسلة توريد الواجهة الأمامية تعاونًا بين المطورين وفرق الأمن وفرق العمليات. ينفذ المطورون أفضل الممارسات، وتوفر فرق الأمن الإرشادات والمراقبة، وتفرض فرق العمليات السياسات. وتضمن هذه المسؤولية المشتركة دمج الأمن في عملية التطوير.</p> <h2>فوائد الأعمال لأمن سلسلة توريد الواجهة الأمامية</h2> <p>تحمي حماية سلسلة توريد الواجهة الأمامية بيانات المستخدمين الحساسة، وتحافظ على سمعة العلامة التجارية، وتقلل من مخاطر التوقف الناتج عن الهجمات. وتبني المؤسسات التي تعطي الأولوية لأمن سلسلة التوريد ثقة العملاء وتُظهر التزامها بتقديم برمجيات آمنة وموثوقة.</p> <h2>التحديات والاعتبارات</h2> <p>قد يكون تنفيذ أمن سلسلة التوريد معقدًا. فقد تحتوي التطبيقات الكبيرة على مئات التبعيات، ويتطلب الحفاظ على تحديثها جميعًا موارد كبيرة. وقد تؤدي بعض التحديثات إلى تعطيل الوظائف وتتطلب اختبارات دقيقة. ويُعد تحقيق التوازن بين الأمن والوظائف والأداء أمرًا أساسيًا.</p> <h2>الخلاصة</h2> <p>يُعد أمن سلسلة توريد الواجهة الأمامية جزءًا بالغ الأهمية من تطوير التطبيقات الحديثة. ومن خلال الإدارة الدقيقة للتبعيات التابعة لجهات خارجية ومراجعة الشيفرات والمراقبة المستمرة للثغرات، يمكن للمؤسسات حماية المستخدمين والحفاظ على الثقة.</p> <p>وفي النظام الرقمي المترابط اليوم، لم يعد أمن سلسلة التوريد خيارًا. بل هو أمر أساسي لبناء تطبيقات واجهة أمامية آمنة وموثوقة وقادرة على الصمود.</p>

Need help with your digital project?

Our team builds websites, mobile apps, e-commerce platforms and runs data-driven marketing campaigns for businesses across the UK.